ពួក Hacker ជនជាតិរុស្សីប្រើប្រាស់កម្មវិធី Zulip Chat សម្រាប់ Covert C&C ក្នុងការវាយប្រហារតាមបែបការទូត

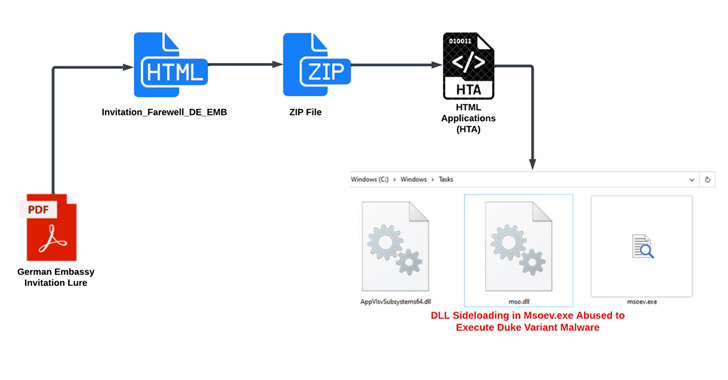

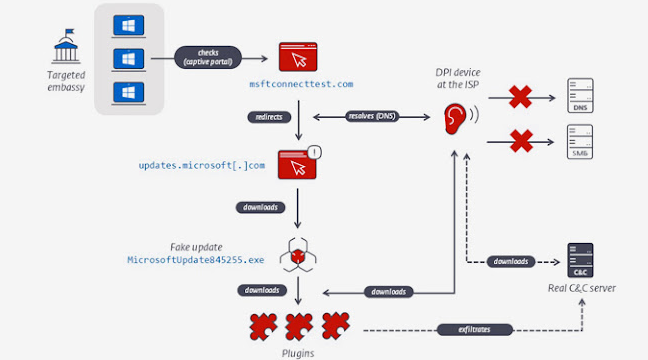

យុទ្ធនាការដែលកំពុងបន្តផ្តោតលើក្រសួងកិច្ចការបរទេសនៃប្រទេសដែលចូលបក្សសម្ព័ន្ធណាតូ ចង្អុលទៅការចូលរួមរបស់តួអង្គគំរាមកំហែងគឺរុស្ស៊ី។ ការវាយប្រហារដោយបន្លំមានលក្ខណៈពិសេសឯកសារ PDF ជាមួយនឹងការទាក់ទាញការទូត ដែលមួយចំនួនត្រូវបានក្លែងបន្លំថាមកពីប្រទេសអាឡឺម៉ង់ ដើម្បីផ្តល់វ៉ារ្យ៉ង់(variant)នៃមេរោគដែលមានឈ្មោះថា Duke ដែលត្រូវបានកំណត់គុណលក្ខណៈ APT29 (aka BlueBravo, Cloaked Ursa, Cozy Bear, Iron Hemlock, Midnight Blizzard និង The Dukes) ។ ក្រុមហ៊ុនសន្តិសុខអ៊ីនធឺណិត EclecticIQ របស់ប្រទេសហូឡង់បាននិយាយនៅក្នុងការវិភាគមួយកាលពីសប្តាហ៍មុនថា “តួអង្គគំរាមកំហែងបានប្រើ Zulip ដែលជាកម្មវិធីជជែកបើកចំហ(open-source … Read More