តើអ្វីទៅជាCybersecurity? ហើយយើងគួរស្វែងយល់ពីការការពារបែបណា?

📢 មុនឈានទៅស្វែងយល់ថា តើអ្វីទៅជាសន្តិសុខតាមអ៊ីនធឺណិត Cybersecurity?សូមស្វែងយល់ពីពាក្យគន្លឹះមួយចំនួនជាមូលដ្ឋានសម្រាប់អ្នកមិនមែនអ្នកសិក្សាឬអ្នកកាន់ការងារជំនាញ IT ដូចតទៅ៖

- Threat: ព្រឹត្តិការណ៍ ឬសកម្មភាពដែលមានសមត្ថភាពចូលទៅសម្របសម្រួលប្រព័ន្ធ ឬបំពានសុវត្ថិភាពឧបករណ៍របស់អ្នកប្រើប្រាស់។

- Exploit: មធ្យោបាយដើម្បីបំពានសុវត្ថិភាពរបស់ម៉ាស៊ីនតាមរយៈចន្លោះប្រហោង ឬភាពងាយរងគ្រោះរបស់ប្រព័ន្ធអ្នក ប្រើប្រាស់។

- Vulnerability: ជាទូទៅវាត្រូវបានកំណត់ថាជាអត្ថិភាពនៃចន្លោះប្រហោង ឬភាពទន់ខ្សោយក្នុងការរចនាប្រព័ន្ធ ឬការអនុវត្តរបស់អ្នកប្រើប្រាស់ដែលអាចនាំទៅរកព្រឹត្តិការណ៍ដែលមិននឹកស្មានដល់ដែលនឹងធ្វើឱ្យម៉ាស៊ីនខូច ឫបាត់បង់ទិន្នន័យ។

- Attacker: បុគ្គលណាដែលបំពានសុវត្ថិភាពរបស់ម៉ាស៊ីនដោយខុសច្បាប់ ដើម្បីលួច រៀបចំ ឬបំផ្លិចបំផ្លាញទិន្នន័យរបស់អ្នកប្រើប្រាស់។

- Attack: សកម្មភាពដែលធ្វើឡើងដោយអ្នកវាយប្រហារ ដែលអាចបង្កគ្រោះថ្នាក់ដល់ប្រព័ន្ធ ឬព័ត៌មានដែលរក្សាទុកក្នុងឧបករណ៍អ្នកប្រើប្រាស់។

- Data Theft: សកម្មភាពលួចព័ត៌មានពីម៉ាស៊ីនរបស់ជនរងគ្រោះ។

- Cookie: ជាព័ត៌មានជាមូលដ្ឋានដែលត្រូវបានផ្តល់ដោយម៉ាស៊ីនមេបណ្តាញ (web server) ទៅ ម៉ាស៊ីនភ្ញៀវគេហទំព័រ(web client) ហើយបានបញ្ជូនត្រឡប់មកវិញដោយមិនផ្លាស់ប្តូរដោយកម្មវិធីរុករក(browser)រាល់ពេលដែលវាចូលប្រើម៉ាស៊ីនមេនោះ។ នៅពេលដែលគេហទំព័រនេះត្រូវបានទស្សនាឡើងវិញ កម្មវិធីរុករក (browser) នឹងបញ្ជូនព័ត៌មានត្រឡប់មកវិញ ដើម្បីឆ្លើយតបអ្នកប្រើប្រាស់ម្តងហើយម្តងទៀត។ នេះគឺជាការមើលមិនឃើញសម្រាប់អ្នកប្រើហើយក៏មានគោលបំណងសម្រាប់ការធ្វើឱ្យប្រសើរឡើងនូវបទពិសោធរុករកអ៊ីនធឺណិត និងលឿន។

1– តើអ្វីទៅជាសន្តិសុខតាមអ៊ីនធឺណិត (Cybersecurity or Internet Secure…)?

- Computer Security, Cyber security, Digital Security or Information Technology Security (IT security) is the protection of computer systems and networks from attack by malicious actors that may result in unauthorized information disclosure, theft of, or damage to hardware, software, or data, as well as from the disruption or misdirection of the services they provide (By Wikipedia).

- Cybersecurity is the application of technologies, processes, and controls to protect systems, networks, programs, devices and data from cyber attacks. It aims to reduce the risk of cyber attacks and protect against the unauthorized exploitation of systems, networks, and technologies. (By itgovernance.co.uk)

2- ប្រភេទនៃការគំរាមកំហែងតាមអ៊ីនធឺណិត (Cyber Threats)

ការគំរាមកំហែងតាមអ៊ីនធឺណិតទូទៅដែលតែងតែជួបប្រទះរួមមាន:

- Malware, មានដូចជា៖ ransomware, botnet software, RATs (remote access Trojans), rootkits and boot kits, spyware, Trojans, viruses, and worms.

- Backdoors, which allow remote access.

- Form jacking, which inserts malicious code into online forms.

- Crypto jacking, which installs illicit cryptocurrency mining software.

- DDoS (distributed denial-of-service) attacks, which flood servers, systems, and networks with traffic to knock them offline.

- DNS (domain name system) poisoning attacks, which compromise the DNS to redirect traffic to malicious sites.

Security Issues with Instant Messaging:

Instant messages can be a quick, easy way for two people – or small groups of people – to chat and share information. Examples include Whatsapp, Skype, Facebook Messenger, Google Hangouts, WeChat, Telegram, Slack – etc.

There are 2 mains Security Issues with IM that everyone should know:

- Social Engineering

- Spamming.

3- ការបាត់បង់ដែលបណ្តាលមកពីការវាយប្រហារផ្នែកសន្តិសុខ (Cybersecurity Attacks)

- Financial Loss: ការបាត់បង់ហិរញ្ញវត្ថុ

- Resource Unavailability: ធនធានមិនអាចប្រើបាន

- Identity Theft: ការលួចអត្តសញ្ញាណ

- Data Loss: ការបាត់បង់ទិន្នន័យ

- Loss of Trust: ការបាត់បង់ទំនុកចិត្ត

- Resources Misuse: ការប្រើប្រាស់ធនធានមិនត្រឹមត្រូវ.

ព័ត៌មានដែលមានហានិភ័យ (Information at risk):

- Name, Address, Phone Numbers, DOB

- SSN (Social Security Number)

- Driver’s License

- Credit Card Details

- Bank Details

- Passports Details…

ហានិភ័យទាក់ទងនឹងអ្នកប្រើប្រាស់ក្នុងស្ថាប័ន (Risks pertaining to Domestic Users)

- Email Attacks

- Malware Attacks

- DDOS Attacks

- Identity Theft

- Packet Sniffing.

ហានិភ័យតាមអ៊ីនធឺណិតទៅលើកុមារក្លាយដែលជាជនរងគ្រោះ

- Misleading URL’s: ការចូលទៅប្រើតំណរមិនត្រឹមត្រូវ

- Sexual Harassment online: ការបៀតបៀនផ្លូវភេទតាមអ៊ីនធឺណិត

- Cyberbullying: ការគំរាមកំហែងតាមអ៊ីនធឺណិត

- Child Pornography: រូបអាសអាភាសរបស់កុមារ….

ហានិភ័យជាមួយបណ្តាញទំនាក់ទំនងសង្គម

• អ្នកវាយប្រហារអាចប្រើប្រាស់ព័ត៌មានដែលមានអំពីជនរងគ្រោះតាមអ៊ីនធឺណិតសម្រាប់ការគំរាមកំហែងតាមអ៊ីនធឺណិត និងការលួចអត្តសញ្ញាណ

• អ្នកវាយប្រហារអាចទទួលបានព័ត៌មានយ៉ាងងាយស្រួល ដូចជាលេខសម្គាល់អ៊ីមែល លេខទំនាក់ទំនងជាដើម។

អ្វីខ្លះដែលធ្វើឱ្យប្រព័ន្ធរបស់អ្នកងាយរងគ្រោះ (Vulnerable):

- Low Security Awareness

- No implementation of Security Systems

- Default Settings for Applications and Software

- Not following the standard security guidelines

- Insecure Online Activity.

4- ការធ្វើឲ្យមានសុវត្ថិភាព

តើគួរតែមានសុវត្ថិភាពទៅលើអ្វីខ្លះ?

- Hardware

- Software

- Information

- Communication.

ធ្វើឱ្យប្រព័ន្ធរបស់អ្នកមានសុវត្ថិភាព

- Data Access Controls

- System and Security Administration

- System Access Controls

- System Design.

អ្វីខ្លះជាធាតុផ្សំនៃសុវត្ថិភាព ឬសន្តិសុខតាមអ៊ីនធឺណិត (Cybersecurity)

- Confidentiality(ការសម្ងាត់): ensuring the information accessible only to those who are authorized and have access. Ex: Access control to the resources, system, information, services, programs, database…..

- Integrity(សុចរិតភាព): make sure the information is accurate and reliable.

- Availability(ភាពអាចរក/ប្រើបាន): make sure the data accessible and modifiable is available anytime for the authorized personnel.

- Authenticity(ភាពត្រឹមត្រូវ): assurance that a message, transaction, or other exchange of information is from the source it claims to be from. Authenticity involves proof of identity.

- Non-Repudiation(ការមិនបដិសេធបាន): ensure that the message transmission between parties via internet safe and/or encryption.

វិធានការសុវត្ថិភាពសម្រាប់ឧបករណការផ្ញើសារភ្លាមៗ (Instant Messaging)

- Do not reveal/show personal information.

- Do not accept links received from unknown sources

- Make sure to Block those users that send you unsolicited web-links

- Make sure you use strong a complex password.

- Make sure to sign out of the IM’s after use

- Always make sure to uncheck the “Remember Password” option.

ស្រទាប់សុវត្ថិភាពតាមអ៊ីនធឺណិត (Security layers)

ក្នុងផ្នែកនេះ ខ្ញុំសូមលើកយកតែ ៥ ស្រទាប់នៃសុវត្ថិភាព ឬសុវត្ថិភាពតាមអ៊ីនធឺណិត ដែលអ្នករាល់គ្នាគួរដឹង៖

- User Security: ស្រទាប់នេះទាក់ទងនឹងអាកប្បកិរិយារបស់អ្នកប្រើប្រាស់ប្រព័ន្ធ និងរបៀបដែលពួកគេការពារទិន្នន័យរបស់ប្រព័ន្ធ។ ដើម្បីបង្កើនសុវត្ថិភាព អ្នកប្រើប្រាស់គួរតែដឹងទាំងស្រុងអំពីគ្រោះថ្នាក់ដែលការគំរាមកំហែងអាចបង្កឡើងដល់ប្រព័ន្ធ។ ពួកគេគួរតែមានការអនុវត្តសុវត្ថិភាពអោយបានល្អ ដូចជាការប្រើពាក្យសម្ងាត់ខ្លាំង រកអោយឃើញការប៉ុនប៉ងបន្លំ និងដោះស្រាយការគំរាមកំហែង ប្រសិនបើប្រព័ន្ធត្រូវបានរំលោភបំពានចូល។ សរុបមក ស្រទាប់នេះរួមបញ្ចូលការគ្រប់គ្រងរបស់អ្នកប្រើប្រាស់។

- Endpoint System Security: ស្រទាប់នេះធានាថាការគំរាមកំហែងឧបករណ៍របស់អ្នកប្រើប្រាស់ (endpoints devices)។ មានដូចជាការដំឡើងកម្មវិធីកំចាត់មេរោគដើម្បីការពារឧបករណ៍ចល័ត ទូរស័ព្ទ និងកុំព្យូទ័រជាដើម។ ស្រទាប់នេះអាចត្រូវបានអនុវត្តនៅលើបណ្តាញNetwork ឬCloud អាស្រ័យលើតម្រូវការនៃប្រព័ន្ធ។ Endpoint encryption គឺជាមូលដ្ឋាននៃសុវត្ថិភាពនៅលើស្រទាប់នេះ ដោយធានាថាឧបករណ៍ដំណើរការប្រកបដោយសុវត្ថិភាព។

- Network Security: ជាស្រទាប់ដែលមានរាល់មុខងារសុវត្ថិភាពពាក់ព័ន្ធទាំងអស់ត្រូវបានដាក់ដើម្បីការពារបណ្តាញNetworkពីការចូលដោយគ្មានការអនុញ្ញាត។ ការចូលប្រើដែលបានដាក់កម្រិតត្រូវបានផ្តល់ឱ្យអ្នកប្រើប្រាស់ ដូច្នេះប្រសិនបើមានការវាយប្រហារខ្លះៗចូលមក នោះវាមិនមានគ្រោះថ្នាក់ដល់បណ្តាញទាំងមូលទេ ហើយត្រូវបានដាក់កម្រិតសម្រាប់តែដែនបណ្តាញ (Network Domain) នោះប៉ុណ្ណោះ។

- Application Security: ស្រទាប់នេះគ្រប់គ្រងការចូលប្រើកម្មវិធី ដែលកម្មវិធីនោះចូលប្រើបានតែទៅកាន់system’s data និងដែលសុវត្ថិភាពដែលបានកំណត់របស់ខ្លួនតែប៉ុណ្ណោះ។ ដើម្បីធានាសុវត្ថិភាពនៅស្រទាប់នេះ កម្មវិធីគួរតែupdate/install latest version ដើម្បីឱ្យមានសុវត្ថិភាពតាមដែលអាចធ្វើទៅបាន (new versions have minor bugs fixed if present)។

- Physical Security: នេះត្រូវបានបង្កើតឡើងដោយធាតុផ្សំសំខាន់ៗចំនួនបី៖ ការត្រួតពិនិត្យការចូលប្រើ(access control), ការឃ្លាំមើល(surveillance) និងការធ្វើតេស្ត(testing)។

4- អ្វីជា Identity Theft

Identity Theft (ការលួចអត្តសញ្ញាណ) គឺជាឧក្រិដ្ឋកម្មមួយដែលអ្នកវាយប្រហារ (Attacker)ទទួលបានព័ត៌មានដែលទាក់ទងនឹងអត្តសញ្ញាណជនរងគ្រោះដូចជា SSN, BOD, Driver’s License ជាដើម ហើយរៀបចំព័ត៌មានទាំងនោះដើម្បីផលប្រយោជន៍ផ្ទាល់ខ្លួនរបស់គេ។

+ តើអ្នកវាយប្រហារនឹងធ្វើវាដោយរបៀបណាដើម្បីលួចអត្តសញ្ញាណអ្នកប្រើប្រាស់:

- Phishing: ការវាយប្រហារជាទូទៅពាក់ព័ន្ធនឹងគេហទំព័រក្លែងក្លាយ (fake sites) ដែលបង្កើតឡើងដោយអ្នកបោកប្រាស់(fraudsters) ដែលនឹងបោកបញ្ឆោតជនរងគ្រោះក្នុងការផ្តល់ព័ត៌មានរបស់ពួកគេ។

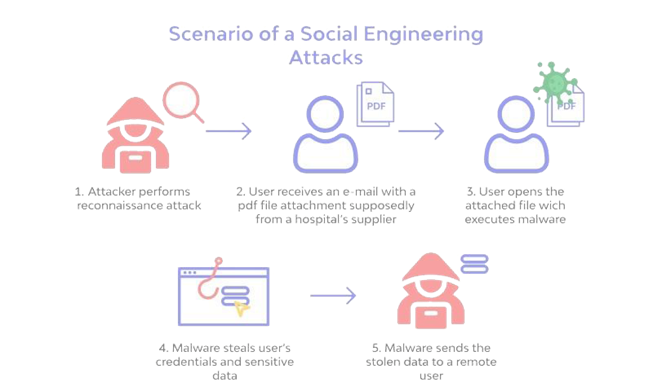

- Social Engineering: គឺជាឧបករណ៍ផ្លូវចិត្តដែលពួក Hacker ប្រើដើម្បីទាញយកប្រយោជន៍ពីគំរូនៃអាកប្បកិរិយារបស់មនុស្ស ដើម្បីទទួលបានព័ត៌មានសំខាន់ឬសំងាត់របស់ពួកគេ។

- Hacking: គឺជាការវាយប្រហារពីសំណាក់ attackers ដើម្បីអាចទទួលបានព័ត៌មានផ្ទាល់ខ្លួនភាគច្រើនទាក់ទងនឹងជនរងគ្រោះ ប្រសិនបើពួកគេជោគជ័យក្នុងការសម្របសម្រួលប្រព័ន្ធ ឬទូរសព្ទរបស់ជនរង គ្រោះ។

- Personal Data Theft: មានព័ត៌មានដូចជា ប័ណ្ណឥណទាន ប័ណ្ណបើកបរ វិក័យប័ត្រ មូលប្បទានប័ត្រ ឬព័ត៌មានសំខាន់ផ្សេងៗទៀត នឹងត្រូវទទួលបានលួចពីកាបូប(digital wallet…) ឬ Smartphone។

+ ការក្លែងបន្លំ(frauds)ដែលអ្នកប្រើប្រាស់ឫជនរងគ្រោះតែងជួបប្រទះ

Social Engineering ត្រូវបានគេស្គាល់ថាជាសិល្បៈនៃការរៀបចំលួងលោមមនុស្សក្នុងការផ្តល់ព័ត៌មានសម្ងាត់របស់ពួកគេ ។ ជាទូទៅជាអាស្រ័យលើសម្ថត្ថភាពរបស់អ្នកវាយប្រហាក្នុងការទទួលបានព័ត៌មានពីជនរងគ្រោះ ហើយរាល់ព័ត៌មានទាំងនោះមានដូចជាកាតធនាគា, លេខសំខាត់ផ្សេងៗរបស់ជនរងគ្រោះជាដើម។

+ ប្រភេទ Social Engineering (SE)

- Human Based SE

- Computer/Machine Based SE.

+ ប្រភេទ Social Engineering Attack

- Baiting: is a social engineering attack designed to lure or cheat the victim into clicking on links, opening attachments, or downloading malware. it does like giving a free gift to the clients by clicking the link…

- Scareware: is a type of malware attack that claims to have detected a virus or other issue on a device and directs the user to download or buy malicious software to resolve the problem.

- Pretexting: it’s a type of social engineering attack that involves a fraudster impersonating an authority — law personnel, colleagues, banking institutions, tax persons, insurance investigators, etc. — to gain a victim’s trust and, ultimately, their valuable information.

- Phishing: scams by email & text message campaigns aimed at creating a sense of urgency, curiosity or fear in victims. It then makes them into revealing sensitive information, clicking on links to malicious website, or opening attachments that contain malware.

- Spear phishing: a spear phishing scenario might involve an attacker who, in impersonating an organization’s IT consultant, sends an email to one or more employees. It’s worded and signed exactly as the consultant normally dose, thereby deceiving recipients into thinking it’s an authentic message. So once users click on the link and key in their information on their website, all the data will send to attacker.

- Email hacking and contact spamming, etc.

+ តើយើងប្រយុទ្ធប្រឆាំងនឹងការលួចអត្តសញ្ញាណដោយរបៀបណា?

• ទាក់ទងទៅកាន់ធនាគាធ្វើការបិទcredit and debit cardsរបស់អ្នក

• រាយការណ៍ទៅកាន់នាយកដ្ឋានប្រឆាំងបទល្មើសបច្ចេកវិទ្យានិងព័ត៌មានវិទ្យាសម្រាប់ការធ្វើសម្ថកិច្ចលើបទល្មើស

• បង្កករាល់កាតធនាគាដែលពាក់ព័ន្ធនឹងការលេចធ្លាយលេខសំងាត់

• ផ្តល់ដំណឹងទៅរាល់ភាគ្គីពាក់ព័ន្ធជាពិសេសម្ចាស់ឫកូនបំណុលពីIdentity Theft

• ផ្លាស់ប្តូររាល់លេខកូដសំងាត់លើប្រព័ន្ធផ្សេងៗ និងគណនេយ្យអនឡាញ…។

+ មាន ៥ យ៉ាងដើម្បីរក្សាសុវត្ថិភាពតាមអ៊ីនធឺណិតរបស់បុគ្គលដែលជាម្ចាស់របស់គណនេយ្យ ឫទំរង់ផ្សេងៗរបស់ខ្លួន៖

- បើកការផ្ទៀងផ្ទាត់ពហុកត្តា (Turn on Multifactor Authentication): ផ្ទៀងផ្តាត់ព៍តមានសំខាន់បន្ទាប់តាមរយៈPIN, Authentication App, Email, SMS, និង ក្រយ៉ៅដៃ ឫផ្ទៃមុខ…..។ វាជាផ្នែកបន្ថែមមួយបន្ទាប់ពីពាក្យសំងាត់ដើម្បីអាចចូលទៅប្រើប្រាស់គណនេយ្យ ឫទំរង់ផ្សេងៗបាន។

- ធ្វើបច្ចុប្បន្នភាពកម្មវិធីរបស់អ្នក (Update Your Software): រាល់ការទាមទាធ្វើបច្ចុប្បន្នភាពរាល់ទំរង់ទាំងអស់ពិតជាមានការសំខាន់ ដើម្បីជួសជុលផ្នែកដែលងាយរងគ្រោះរបស់ប្រព័ន្ធប្រតិបត្តិការ និងកម្មវិធីផ្សេងៗ។

- ធ្វើការផ្ទៀងផ្ទាត់ជាប្រចាំសម្រាប់រាល់ការប្រតិបត្តិការកាតធនាគាម្តងៗ

- គិតមុនពេលអ្នកចុច (Think Before You Click)៖ រាល់ការចុច ឫតបអ្វីមួយដែលពាក់ព័ន្ធនឹងទំរង់ដែលអ្នកប្រើ(email, telegram or bank account verifications)ដោយមិនស្គាល់ ឫសង់សៃរថាមិនប្រក្រតី គួរណាតែសួរតាមរយៈការខលទៅកាន់អ្នកដែលយើងស្គាល់ ឫអាចសួរទៅកាន់ក្រុមការងារដែលមានជំនាញ ក្នុងករណីអ្នកមិនច្បាស់ថាពិតឫមិនពិត។

- ប្រើពាក្យសម្ងាត់ខ្លាំង (Use Strong Passwords): វាជាផ្នែកមួយយ៉ាងសំខាន់សម្រាប់ការពារគណនេយ្យដូចជាEmail account, Bank account, និងទំរង់ផ្សេងៗទៀតដែលអ្នកប្រើ។ ពាក្យសម្ងាត់ដែលរឹងម៉ាំគួរតែ៖

- វែងៈ យ៉ាងហោចណាស់១៥តួរ (មានជាលេខ អក្សរ និងនិមិត្តសញ្ញាផ្សេងៗ ដូចជា “@; $;&;%…..”)

- Unique: មិនដែលប្រើជាមួយនឹងទំរង់ផ្សេង ឫប្រើដដែលៗច្រើនដង និងពិបាកក្នុងការទាយពីអ្នកដទៃជាដើម។

- និងអាចជាការបង្កើតដោយចៃដន្យ (randomly generated) តាមរយៈទំរង់ដែលអ្នកទំរង់ដែលអ្នកប្រើ (Ex: Computer or password manager…) ព្រោះវាអាចនេងប្រសើរជាងការបង្កើតដោយមនុស្ស។

( ប្រភពដើម៖ ការិយាល័យអប់រំ និងបណ្តុះបណ្តាល នៃសមាគមសម្ព័ន្ធសារព័ត៌មានឯករាជ្យ (IPA) )